Egal, ob Angestellte Geschäftsdokumente auf dem Notebook, Smartphone, Tablet oder in der Cloud bearbeiten: Die Gewährleistung der IT-Sicherheit ist für die Unternehmens-IT in Zeiten des mobilen Arbeitens herausfordernd. Unternehmen sollten daher gezielte Maßnahmen ergreifen.

Ob es sich um Personal- oder Kundendaten, Vertragsentwürfe oder Konzepte handelt: In jedem Unternehmen werden täglich Dokumente bearbeitet, gespeichert oder verschickt, die sensible Informationen enthalten. Dies gilt besonders für Dokumente, die personenbezogene Daten enthalten: Seit der Wirksamkeit der Datenschutzgrundverordung, drohen Unternehmen hohe Strafen, sollte es hier zu Übertretungen kommen.

Kein Wunder also, dass die Gewährleistung der Sicherheit für die meisten Unternehmensentscheider nach wie vor die größte Herausforderung bei der Digitalisierung von papierintensiven Geschäftsprozessen ist. Zu diesem Ergebnis kommt eine Umfrage von IDC im Auftrag von Kyocerain Deutschland, Österreich und der Schweiz. Die Analysten von IDC sehen darin großes Optimierungspotzenzial: Vor allem die Einbeziehung von Druckern, Multifunktionsgeräten und anderen mobilen Endgeräten in Konzepte zur Steigerung IT-Sicherheit sowie die Awareness der Mitarbeiter seien ausbaufähig.

Mitarbeiter für IT-Sicherheit sensibilisieren

Diese fehlende Sensibilisierung hat oft Folgen. Ein tägliches Beispiel in Büros sind E‑Mails mit unzähligen, in Cc gesetzten Empfängern. Wenn es um die Geburtstagsspende für eine Kollegin geht, mögen solche Verteiler ihren Zweck erfüllen. Wenn es um Dokumente wie Verträge, Skizzen, Aufträge oder Personalakten geht, sieht das anders aus.

So ist die beste Lösung zur Steigerung der IT-Sicherheit wertlos, wenn Mitarbeiter dafür nicht sensibilisiert sind – zum Beispiel durch Schulungen, Workshops und verständliche Leitfäden. Dies gilt nicht nur für E‑Mail-Anhänge, sondern auch im Umgang mit sicherheitskritischen Ausdrucken, die im Druckerfach vergessen werden. Und ebenso für Rechner und Laptops, die beim Kaffeeholen eingeschaltet bleiben, ohne den Zugriff zu sperren. Ein weiteres, weit verbreitetes No-go: „Sichere“ Passwörter, die als Gedächtnisstütze auf einem Zettel am PC-Monitor kleben.

Richtlinien definieren

Um Problembewusstsein beim Personal zu schaffen, sollten Unternehmen klar herausstellen, welche Daten warum sicherheitskritisch sind und wo somit „Firmenkapital“ bedroht ist. Im Umgang mit Dokumenten sollten Mitarbeiter beispielsweise über das Bundesdatenschutzgesetz aufgeklärt werden, insbesondere über mögliche Folgen einer Missachtung der Datenschutzgrundverordnung (DSGVO). Laut IDC-Studie ist die Einhaltung der DSGVO die am zweit häufigsten genannte Herausforderung der IT-Sichereit.

Hier helfen Dokumentenmanagementsysteme (DMS), diese Richtlinien einzuhalten. Denn etwaige Anforderungen werden in der Software bereits berücksichtigt. Wer auf sicherheitskritische Dokumente zugreifen, sie teilen oder bearbeiten darf, kann zudem per DMS klar definiert werden. Wie dies geht, zeigt auch dieser Webcast:

Sie sehen gerade einen Platzhalterinhalt von YouTube. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Risiken bei der IT-Sicherheit identifizieren

Neben internen Herausforderungen gefährden Angriffe auf Unternehmensdaten von außen die Datensicherheit. Durch Sabotage, Datendiebstahl oder Spionage entsteht der deutschen Wirtschaft ein jährlicher Schaden von 102,9 Milliarden Euro, wie der Branchenverband Bitkom Ende 2019 errechnet hat. Damit hat sich die Schadenssumme binnen zwei Jahren fast verdoppelt. Drei Viertel der Unternehmen waren demnach in den vergangen beiden Jahren von Angriffen betroffen, weitere 13 Prozent vermuten dies.

Dabei registrieren Unternehmen oft nicht, dass sie angegriffen werden – weil im klassischen Sinne nichts gestohlen, sondern nur kopiert wurde. Viele Sicherheitslücken lassen sich allerdings mit überschaubarem Aufwand schließen, also beispielsweise mit Firewalls und regelmäßigen Software-Updates. Mobile Hardware, wie sie beispielsweise auf Messen oder beim Kunden genutzt wird, sollte darüber hinaus durch Technologien wie den Fingerabdruckscan gesichert werden. Damit lässt sich der einfache Passwortschutz sinnvoll ergänzen.

Dokumente sicher archivieren

Digitales Dokumentenmanagement hilft jedoch nicht nur, unerlaubtes Kopieren zu verhindern. Es gibt auch vor, wann Firmen Sicherheitskopien von Daten und Dokumenten anlegen und archivieren sollten, um gesetzliche Anforderungen zu erfüllen. Denn je mehr Informationen für Big-Data-Analysen zusammengefasst werden, desto höher ist das rechtliche und finanzielle Risiko, wenn es zu Datendiebstählen kommt. Verschwinden beispielsweise Kundendaten oder Rechnungen, drohen erhebliche Bußgelder.

Deutlich zugenommen haben auch die Attacken mit Ransomware. Diese Schadprogramme verschlüsseln Computer und Daten eines Unternehmens. Freigegeben werden diese erst wieder – wenn überhaupt – gegen ein Lösegeld. Regelmäßige und professionelle Datensicherung auf Offline-Datenträgern ist deshalb im Zweifel die günstigere Variante. i

Hardware und Software integrieren

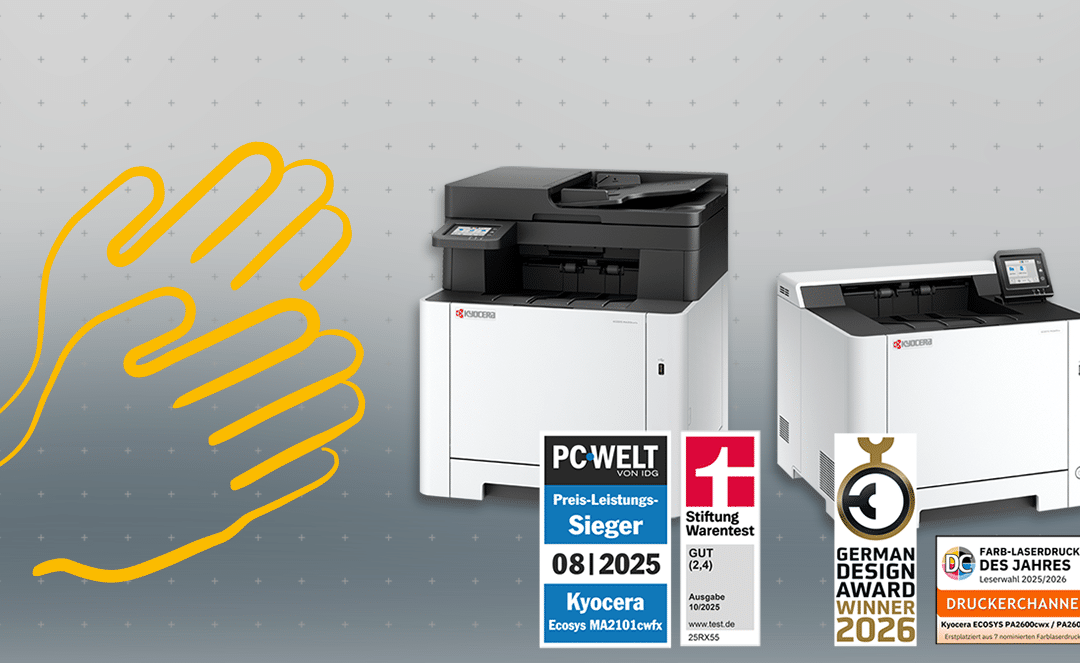

Selbst Drucker oder Multifunktionssysteme weisen oft Sicherheitslücken auf. Vor allem dann, wenn sie nicht am Arbeitsplatz stehen, sondern beispielsweise im Büroflur. Dies liegt daran, dass Multifunktionsgeräte heute selbst schon Computer sind. Gerade bei Druck, Kopie und Scan ist eine sichere Authentifizierung daher unerlässlich.

Um die analoge und digitale Dokumentenwelt sicher und effizient zu verknüpfen, bieten sich beispielsweise Print-&-Follow-Lösungen wie der KYOCERA Net Manager an. Diese serverbasierte Anwendung lässt sich nicht nur in bestehende Unternehmenssoftware integrieren, um einen strukturierten Überblick zum Print-Output oder Nutzungs-Reports zu erhalten. Mit dem KYOCERA Net Manager können auch Authentifizierungspflichten der Mitarbeiter verwaltet werden. So sind Dokumente vor dem Druck zentral zu speichern und erst nach einem Login am Ausgabegerät abzurufen. Das ist nicht nur sicher, sondern hilft auch dem Controlling, die Druckkosten im Blick zu behalten.

Weitere Informationen zum Thema, finden Sie auch in unserem E‑Book “Sicherheit beim Drucken: So schützen Sie vertrauliche Dokumente”.